Loại token Yubico mà Google đang thử nghiệm

Công nghệ bảo mật bằng mật khẩu có một vấn đề hết sức cơ bản: Chúng chỉ có hiệu quả bảo vệ tốt nhất khi đó là một mật khẩu dài, phức tạp và được thay đổi thường xuyên. Hay nói cách khác, mật khẩu tốt nhất là những mật khẩu khó nhớ nhất. Do vậy, các công ty công nghệ đang chạy đua để đưa ra những giải pháp bảo mật vừa an toàn lại vừa thuận tiện cho người dùng hơn. Rất nhiều chiếc máy tính xách tay hiện nay đã được tích hợp một bộ đọc vân tay. Điện thoại di động và các thiết bị khác cũng đang được bổ sung thêm các tùy chọn bảo mật sinh trắc học như nhận dạng khuôn mặt và nhận dạng giọng nói.

Năm 2012, tập đoàn Apple đã mua lại công ty AuthenTec, một hãng phát triển công nghệ cảm biến vân tay. Và đến ngày 10-9 vừa qua hãng này đã giới thiệu chiếc iPhone 5S với một bộ cảm biến vân tay được tích hợp sẵn. Còn tập đoàn phần mềm Microsoft thì cho biết phiên bản hệ điều hành Windows 8.1 của họ, dự kiến sẽ ra mắt vào tháng tới, “được tối ưu cho công nghệ bảo mật sinh trắc học bằng vân tay”. Tập đoàn này cho biết xác thực bằng sinh trắc học sẽ được áp dụng phổ biến hơn trong hệ thống Windows.

Trong khi đó, Google, PayPal, Lenovo và một số công ty khác, đã hợp tác với nhau để thành lập ra Liên minh FIDO với mục tiêu tạo ra các tiêu chuẩn công nghiệp cho công nghệ sinh trắc học và các hình thức xác thực mạnh khác.

Google đang thử nghiệm một dạng thẻ (token) phần cứng do hãng Yubico chế tạo. Cũng giống các loại token truyền thống khác, thiết bị của Yubico tạo ra các mật khẩu tạm để dùng như một hình thức xác thực thứ hai. Nhưng thay vì phải đọc các mật khẩu từ token và gõ lại vào máy tính, người dùng chỉ cần cắm token này vào cổng USB hoặc chạm nó vào chiếc điện thoại sử dụng giao tiếp NFC, một công nghệ giúp các thiết bị điện tử giao tiếp bằng cách tiếp xúc trực tiếp.

Google đang áp dụng thử nghiệm loại token này với các nhân viên của hãng và có kế hoạch sẽ cung cấp chúng cho người tiêu dùng vào năm tới để tăng độ bảo mật khi đăng nhập vào Gmail hay các tài khoản Google khác.

Một lựa chọn khác, từ hãng RSA, một chi nhánh bảo mật của tập đoàn EMC và là hãng chế tạo ra loại token SecurID đang được sử dụng rộng rãi, là công nghệ xác thực dựa trên điểm số nguy hiểm. Công nghệ này gán cho mỗi nhân viên trong công ty một điểm số nguy hiểm. Nếu một nhân viên nào đó làm một việc bất bình thường, như đăng nhập vào hệ thống từ một vị trí mới, sử dụng một máy tính khác..., thì điểm số nguy hiểm của người đõ sẽ bị tăng lên. Và người đó sẽ bị buộc phải áp dụng biện pháp xác thực bổ sung, thí dụ như xác nhận danh tính qua điện thoại.

Rất nhiều người tin rằng lĩnh vực bảo mật sẽ thay đổi nhanh chóng khi ngày càng có nhiều nhân viên mang điện thoại và các thiết bị di động tới chỗ làm việc. Dù sự gia tăng thiết bị di động thường bị coi là một nguy cơ bảo mật, nhưng nhiều chuyên gia cho rằng điện thoại đi động có thể giúp quá trình xác thực dễ dàng hơn nhờ các xác thực sinh trắc học. Hầu hết các thiết bị di động hiện nay đều có máy ảnh và microphone, đồng thời cũng có thể xác định vị trí của người sử dụng nó.

Ông Ant Allan, Phó chủ tịch hãng Gartner, nhận định: “Tôi nghĩ rằng các biện pháp xác thực sinh trắc học sẽ trở nên phổ biến hơn đáng kể, và yếu tố thúc đẩy và tạo nên điều này chính là điện toán di động”.

Ông giải thích rằng với những doanh nghiệp lớn, việc cài đặt phần cứng mới cho mỗi nhân viên có thể sẽ rất tốn kém, bởi vậy một hệ thống dựa trên các thiết bị sở hữu cá nhân thông thường rõ ràng có lợi về kinh tế hơn rất nhiều. Hơn nữa, đối với những người quen sử dụng điện thoại di động thì dường như việc sử dụng một bộ đọc vân tay dễ hơn rất nhiều so với việc phải nhớ và nhập vào một mật khẩu.

Ngoài ra, một số hãng khác cũng đã phát triển được các công cụ bảo mật mang tính đột phá. Trong số này có công ty Agnitio của Tây Ban Nha, hãng phát triển một phần mềm nhận dạng giọng nói dùng cho lực lượng cảnh sát. Hãng này đã phát triển một hệ thống cho phép các nhân viên đăng nhập hệ thống bằng cách phát âm một cụm từ đơn giản.

Trong khi đó, hãng PixelPin của Anh thì lại muốn thay thế các mật khẩu bằng các hình ảnh. Người dùng có thể lựa chọn một bức ảnh và đăng nhập bằng cách nhấn chuột vào bốn phần trên bức ảnh theo một trình tự mà họ đã ghi nhớ. Người đồng sáng lập công ty, ông Geoff Anderson khẳng định rằng người ta có thể ghi nhớ một hình ảnh dễ hơn nhiều so với một mật khẩu văn bản, và cũng người khác cũng khó sao chép hơn.

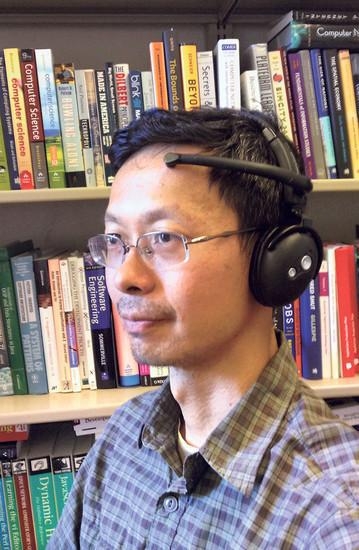

Và xa hơn nữa, các nhà nghiên cứu của trường ĐH California (Mỹ), đang nghiên cứu sử dụng các sóng não của con người để xác thực. Các đối tượng thử nghiệm trong nghiên cứu đeo một thiết bị trên đầu để đo đạc các tín hiêu sóng não của họ khi học tưởng tượng đang thực hiện một công việc cụ thể nào đó. Sau đó, các nhà khoa học có thể phân biệt được giữa những người khác nhau với độ chính xác lên tới 99%. Về mặt lý thuyết, một công việc tưởng tượng như vậy có thể trở thành “mật khẩu ý nghĩ” của một nhân viên.

Hầu hết các chuyên gia để cho rằng các công ty nên sử dụng nhiều biện pháp bảo mật khác nhau. Thí dụ, bệnh viện Saratoga ở New York (Mỹ), sử dụng bộ đọc vân tay như một biện pháp bảo mật thay thế tốt hơn cho các mật khẩu. Nhưng mặc dù họ đã giải quyết được rất nhiều vấn đề về bảo mật của bệnh viện, nhưng các bộ đọc vân tay không hoạt động tốt với tất cả mọi người. Một số nhân viên tình nguyện có tuổi rất vất vả trong việc giữ bàn tay của họ không bị run. Và các bộ đọc này cũng không hoạt động với những người đeo găng, hay các bàn tay quá khô. Một số nhân viên thậm chí còn từ chối cung cấp mẫu vân tay của họ. Và kết quả là bệnh viện này vẫn phải sử dụng mật khẩu như một hệ thống bảo mật dự phòng.

Ông Vance Bjorn, nhà sáng lập công ty DigitalPersona, nơi cung cấp bộ đọc vân tay cho bệnh viên Saratoga, nói: “Thực sự là chẳng có biện pháp bảo mật nào hoàn hảo”. Ông cho rằng các công ty nên áp dụng kết hợp nhiều công nghệ bảo mật khác nhau. Ông nói: “Một công nghệ sẽ giải quyết được những vấn đề nhất định nào đó, nhưng nó sẽ không đáp ứng được toàn bộ những yêu cầu về bảo mật, sự thuận tiện, chi phí và khả năng triển khai dễ dàng cho tất cả mọi người”.

* Mật khẩu hay lời mời?

Một số dạng mật khẩu dường như chỉ được người dùng tạo ra cho có và không hề có tác dụng bảo mật. Hãng SplashData đã lập ra một danh sách thường niên những mật khẩu tệ nhất năm được lập ra từ hàng triệu mật khẩu bị các tin tặc đánh cắp và đưa lên mạng. Phần những mật khẩu này đã được sử dụng hàng năm trời, cho thấy việc thay đổi thói quen sử dụng mật khẩu của mỗi người là rất khó khăn. Dưới đây là danh sách của năm 2012: password, 123456, 12345678, abc123, qwety, monkey, letmein, dragon, 111111, baseball, iloveyou, trustnol, 1234567, sunshine, master, 123123, welcome, shadow, ashley, football, jesus, michael, ninja, mustang, password1.

GS John Chuang, trường ĐH Berkeley, đeo thiết bị đọc “mật khẩu ý nghĩ”.

|